Verizon sigue utilizando 'SuperCookies' para seguir su navegación, te guste o no

Si está utilizando datos como un cliente de Verizon Wireless, Verizon te está siguiendo. No sólo eso, sino que su método para asegurarse de que no puede navegar alrededor de ella hace que su identificador único visible para todos los sitios web que visite. Los datos inyectada se ha llamado un "supercookie", un término que refleja el hecho de que no es extraíble como una cookie de seguimiento. Ahora, los últimos informes indican que al menos una agencia de anuncios de terceros ha estado utilizando supercookie de Verizon para rastrear a los usuarios después de que hayan eliminado las cookies o optado por la recogida de datos.

Cómo funciona

Técnicamente hablando, lo que Verizon está utilizando no es una galleta o supercookie o cualquier tipo de producto horneado. Es lo que llaman un "encabezado identificador único" (UIDH), un código inyectado en la cabecera HTTP para cada página que usted solicite durante la navegación en la red. Una cabecera HTTP es parte de la información de su dispositivo envía al servidor de la página web que estés visitar- su función principal es la de pedir el servidor para enviar la página web a su ordenador / teléfono / tableta. Se proporciona información que ayuda al servidor de elegir la versión correcta de la página, tales como qué navegador y sistema operativo que utilice.

He aquí un ejemplo de la cabecera genera cuando visito Policía Android:

GET / HTTP / 1.1Host: androidspan.ruConnection: closeUser-Agent: Mozilla / 5.0 (en Macintosh Intel Mac OS X 10.10- rv: 34.0) Gecko / 20100101 Firefox / 34.0 Waterfox / 34.0Accept-Encoding: gzipAccept-Charset: ISO- 8859-1, UTF-8-q = 0,7, * - q = 0.7Cache-Control: no-cacheAccept-Lengua: de, en-q = 0,7, es-es-q = 0.3Referer: http: // web sniffer.net/

Esto es parte de la columna vertebral de cómo funciona Internet. El "http: //" al principio de una dirección web es una señal de que esta es la forma y el sitio web se ha comunicado. Es información sin garantía debido a que no está destinado a ser privada (el protocolo HTTPS está ayudando a cambiar eso, sin embargo). Su ISP puede ver esto, así como cualquier persona en la misma red local, además de los que tienen acceso al servidor de la página web que ha visitado.

Lo que Verizon está haciendo es añadir otra línea que tiene este aspecto (ejemplo de Jonathan Mayer):

X-UIDH: OTgxNTk2NDk0ADJVquRu5NS5 + rSbBANlrp + 13QL7CXLGsFHpMi4LsUHw

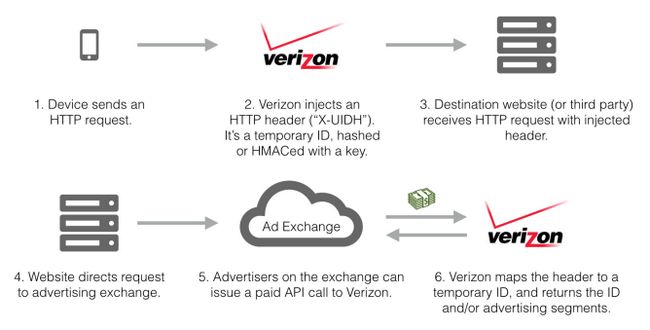

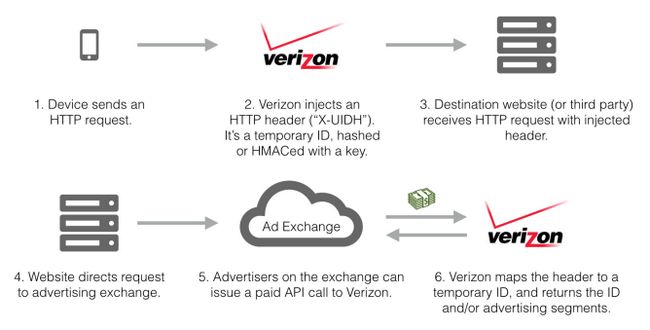

Que las señales de código a la página web que visita que usted es un cliente de Verizon y que usted es el cliente de Verizon en particular que tiene ese identificador. Los anuncios que se sirven en la página web están determinados en parte por el UIDH, porque los proveedores de anuncios cooperantes tienen una subasta instantánea basado en los datos personales del visitante, obtenidos de Verizon a través del identificador. Para ver visualmente, aquí está una imagen del blog de investigador de seguridad Jonathan Mayer:

¿Por qué es malo

A primera vista, esto no es todo lo que a diferencia de otras técnicas de publicidad dirigidas. Hay algunas diferencias clave, sin embargo:

- El UIDH está en la cabecera HTTP

- El identificador viene de la ISP, no un tercero

- No hay opciones de opt-out verdaderos

El hecho de que el UIDH está en la cabecera HTTP significa que el usuario tiene poco control sobre quién accede a esta información. La preocupación evidente desde el primer momento es reidentificación, en la que alguien que intenta ser privadas se dio a conocer mediante la conexión de sus actividades de navegación juntos. Debido a que Verizon lo hace y se inyecta en la cabecera, este método es único, en parte, porque eso significa que hace un seguimiento de sus actividades en las aplicaciones, además de los navegadores.

Al enterarse de esto, en noviembre, un grupo activista de Internet la Electronic Frontier Foundation advirtió que terceras personas podrían abusar de esta función. Y lo hicieron. Twitter ha sido el uso de la información obtenida a través de la UIDH en sus subastas de anuncios y ahora importante Encienda procesador anuncio ha sido sorprendido haciendo algo aún más siniestro. A su vez, el que tiene una relación formal con la comercialización de Verizon, ha estado utilizando el UIDH identificarte nuevamente usuarios que han suprimido las cookies de seguimiento de vuelta o optado de seguimiento.

Por ejemplo, supongamos que usted visita uno de los muchos sitios web que han convertido el código de seguimiento. Una cookie a su vez se encuentra en su navegador, con su propio UID hacer un seguimiento de sus hábitos de navegación. Este es el seguimiento de anuncios estándar, hasta el momento. Cuando usted visita otro sitio Turn-servicio, la información de su navegación y cualquier otra información de su base de datos tiene sobre usted se utiliza para aumentar el precio de los anuncios orientados. Ahora, supongamos que usted es consciente de la privacidad y eliminar periódicamente las cookies.

Según la investigación de Mayer, la presencia de UIDH de Verizon desencadena las galletas posteriores establecidos por la curva para que el viejo UID de la Vuelta, que une su navegación antes y después de la eliminación de cookies. Normalmente, su vez nos vemos como un usuario nuevo después de borrar la cookie. Esto se justifica, dicen, porque no son más que la mejora de la orientación y el tratamiento de la eliminación de la cookie como no intencional. La gente ha llamado a este tipo de comportamiento una cookie "zombie". A su vez tiene una cookie de opt-out disponible, pero curiosamente esta parte de su perfil no es resucitado cuando se está re-identificado a través de la UIDH. No podía ser, ya que no dan una maldición sobre sus preferencias reales, ¿verdad?

Aquí está una revisión rápida, gracias a ProPublica:

También hay que resaltar, como se ha señalado por el FEP, es que la curva se involucra en un proceso conocido como la sincronización de la galleta. Esto significa Gire comparte su información con otros socios de publicidad para obtener una imagen más completa del usuario, mejorando así la orientación de los anuncios. No sólo que identificarte nuevamente con UIDH, que luego compartir esa información con otros.

Mayer añade que a su vez ha hecho esto de una manera muy obvia, y es probable que otros están reidentificar usuarios de una manera que es menos detectable. Podía decir esto ocurría porque la cookie Encienda tenía el mismo UID antes y después deletion- podían simplemente como utilizar simplemente un UID diferente que ellos saber es para el mismo usuario, pero el usuario no reconocería.

Antes, cuando Verizon comenzó a inyectar el UIDH, algo más que la EFF expresó su preocupación. Preguntas más frecuentes de Verizon en el programa dice no estar preocupado:

Es poco probable que los sitios y entidades ad intentarán crear perfiles de clientes por la publicidad en línea o cualquier otro propósito con el UIDH

...

otros identificadores permanente y a largo plazo ya están ampliamente disponibles en la zona inalámbrica y podrían ser utilizados para construir perfiles de clientes. Para las entidades ad tecnología que tienen presencia en muchos sitios web, la UIDH no proporciona ninguna información más allá de lo que esas entidades tienen en virtud de estos y otros identificadores ya existentes.

También se ha mencionado es que el UIDH se cambia periódicamente para cada usuario, aunque el plazo es indeterminado. Sabiendo que sus actividades de navegación solamente se difunden públicamente por pequeños trozos de tiempo es tan tranquilizador, ¿no? El otro aspecto de la explicación, que el UIDH no es diferente de otra información pública, es simplemente falso. Verizon no lo usaría si ese fuera el caso.

Por último, ni la empresa ofrece una verdadera opción de exclusión. En ambos casos, sus datos están siendo recogidos. Verizon sigue inyectar el UIDH. Ellos simplemente no le muestran anuncios dirigidos. Los anuncios en sí no son un problema de la mayoría de la gente con el programa, sin embargo. Es la recopilación de datos y la exposición pública de información de identificación. Tanto la investigación y la replicación de Mayer por ProPublica confirman que la colección y la inyección persisten después de la exclusión voluntaria.

Lo que puedes hacer

La mayoría de las medidas de privacidad protectores comunes no van a hacer mucho bien. Eliminación y el bloqueo de las cookies es ineficaz. El uso de un navegador privacidad orientada o modo incógnito no lo hará tampoco. Tiene un recurso real: usar una VPN. Con una VPN, la cabecera HTTP se envía al proveedor, no la Internet pública. Proveedores de VPN de confianza cuestan dinero, sin embargo, y no son muy convenientes en Android. Aún así, esta es tu mejor opción.

También puede dejar de ser un cliente de Verizon, si usted es uno. Estar encerrado en un contrato que le puede dejar con pocos recursos, sin embargo. Puede valer la pena señalar, también, que piloto ATT puso a prueba un programa similar al de este año pasado, pero parece haber dejado de hacerlo.

Para ver si está siendo rastreado, intente visitar amibeingtracked.com desde su dispositivo móvil.

Jonathan Mayer través Techdirt

">

![[Nom Nom No] Chrome Beta Ahora deja inhabilitar cookies de terceros al tiempo que permite Ones de primera parte [Nom Nom No] Chrome Beta Ahora deja inhabilitar cookies de terceros al tiempo que permite Ones de primera parte](https://androidspan.ru/uploads/blockpro/65x50/2015-11/65x50_crop_[nom-nom-no-chrome-beta-now-lets-you-disable-third_1.jpg)