Raíces XDA dev Cadena de Fuego Samsung Galaxy S3 semanas antes de la liberación

¿Qué tenemos aquí? El desarrollador de Android muy conocido que se conoce con el nombre de la Cadena de Fuego ha logrado erradicar el Samsung Galaxy S3, incluso antes de que se suelta el teléfono. ¿No es eso increíble? Pues si esta es la primera vez que escuche este tipo de noticias es realmente increíble. Pero para los fans de Android más ávidos, esta noticia no es nada nuevo. Por un lado, Cadena de Fuego es un desarrollador establecido y muchos de los que siguen a él espera que esto suceda. Además, Samsung tiene esta inclinación por no hacerlo demasiado difícil para los desarrolladores arraigan un próximo dispositivo, incluso mucho antes de que se suelta el dispositivo.

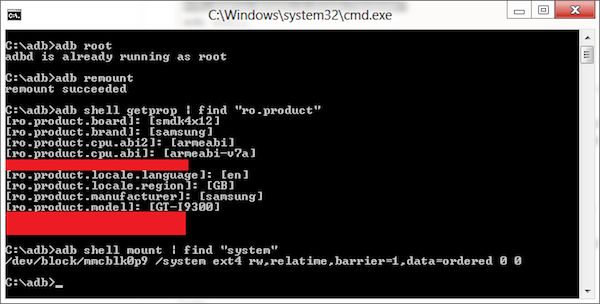

Lo interesante aquí es que Cadena de Fuego no tiene el Samsung Galaxy S3 todavía. Ni siquiera una unidad de pre-lanzamiento. Sin embargo, se las arregló para erradicar el Samsung Galaxy S3. ¿Cómo lo hizo? En primer lugar, lo hizo de forma remota a través de un elemento con fuga que proporcionó el firmware fuente del Samsung Galaxy S3. Según Cadena de Fuego, arraigando el Samsung Galaxy S3 era sólo una cuestión de volver a empaquetar el núcleo de valores con un binario ADBD modificado. Esto entonces le dio acceso a todos los comandos de root db y le permitió instalar SuperSU manualmente.

No se preocupe si los todos los sonidos demasiado geekspeak a usted. Suena geekspeak a mí también. Lo importante a destacar aquí es que, a través de los procedimientos que acabamos de mencionar, Cadena de Fuego fue capaz de obtener acceso a todos los aspectos importantes de firmware filtrado del Samsung Galaxy S3.

Dicho esto, Cadena de Fuego también mencionó algunas limitaciones que él experimentó mientras se hace la "acción". Y aquí están sus palabras.

Por desgracia, no soy capaz de compartir el kernel "inseguros" con usted en este momento, debido a los temores de que se puede rastrear hasta el elemento con fuga (esto se dice que es la última versión del firmware trazable).

Esta raíz es, como se esperaba, trivial. Era una simple cuestión de volver a empaquetar los núcleos existentes, con un binario ADBD modificado que piensa ro.secure = 0 (incluso si ro.secure = 1). Esto le da acceso a todos los comandos de root ADB (ver capturas de pantalla). Entonces SuperSU fue instalado manualmente.

Núcleo - La modificación fue trivial, ya que en esta ocasión, Samsung está usando el formato boot.img estándar, en lugar del formato zImage utilizado para SGS1, SGS2, SGNote, etc, es mucho más difícil de volver a empaquetar.

Recuperación - La partición de recuperación también se está utilizando en esta ocasión. Y así podemos parpadear recuperaciones por separado del núcleo.

Gestores de arranque - No hubo triángulo de advertencia al iniciar el ordenador después de parpadear el kernel modificado, pero el modo de descarga mostró un contador de flash de núcleo a medida que aumentó. Sea o no parpadear una recuperación personalizada también desencadena este contador es hasta el momento desconocido.

Nota final - Todo esto fue probado en una corriente (release candidate) firmware SGS3. Puede haber un firmware más reciente en verdaderos dispositivos de menor / producción. Aunque algunas cosas pueden cambiar, es poco probable que el cambiomucho. Esperemos que nada

También, Triángulo de distancia no funcionaba. Han ocultado las particiones de arranque de nuevo como en los últimos firmwares SGNote.

(No, yo no tengo una SGS3 sin embargo, todo se hace a distancia)

Así que ahora me dicen, amigos. ¿Esta noticia añadir a la emoción de conseguir sus manos en el Samsung Galaxy S3? Si usted está pensando en conseguir el este teléfono tan esperado, se va a erradicar de inmediato?

![Nueva App Cadena de Fuego 'recientemente' cuenta la lista interminable de Aplicaciones recientes En Lollipop tomar una caminata [Root Only] Nueva App Cadena de Fuego 'recientemente' cuenta la lista interminable de Aplicaciones recientes En Lollipop tomar una caminata [Root Only]](https://androidspan.ru/uploads/blockpro/65x50/2015-11/65x50_crop_chainfire-s-new-app-recently-tells-the-never_1.jpg)