Dar sentido a las últimas actualizaciones de seguridad susto Android

Algunas de las mayores publicaciones del mundo, como el Wall Street Journal y Forbes están ejecutando una historia sobre cómo Google ya no es la fijación de los errores de seguridad en las versiones anteriores de Android. El premio para el titular mas sensacionalista probablemente va a Forbes para "Google criticado por silencio Matar actualizaciones críticas de seguridad de Android para casi mil millones."

Un titular acerca de las actualizaciones de seguridad críticas que no se va a estar disponible para los casi mil millones de dispositivos es suficiente para preocuparse incluso el no técnico de personas más. Con publicaciones como el Wall Street Journal y Forbes empujando a esta historia, creo que podemos llamar oficialmente a esto un "susto".

Todo comenzó con un mensaje por Tod Beardsley en el blog de Metasploit. Metasploit es una herramienta que los expertos en seguridad utilizan para probar diferentes equipos y dispositivos para ver si son susceptibles a las vulnerabilidades de seguridad. La herramienta Metasploit tiene un gran número de seguidores en el mundo de la seguridad y que ha ido acumulando una gran cantidad de respeto. El propio Tod Beardsley es un ingeniero respetado con años de experiencia trabajando en la industria de la seguridad. Ha sido a menudo un orador en conferencias de seguridad y es miembro del IEEE.

Todo el negocio de distribución de parches de aguas abajo es un conjunto el otro problema que debe ser abordado.

Tod escribió una entrada de blog acerca de cómo Google ya no aceptar los parches de seguridad relacionados para el componente WebView de Android antes de que Android 4.4 es. El componente WebView es una parte fundamental de Android. Permite a cualquier aplicación para crear un navegador web pequeño dentro de la propia aplicación. Esto puede ser útil para la visualización sencilla HTML estático, como ayuda o instrucciones, o puede ser usado para construir una aplicación entera usando HTML5 y javascript. Si cualquiera de estas aplicaciones se conectan realmente a la web para descargar contenido o para visitar un sitio, entonces existe la posibilidad de que un hacker para engañar a un usuario para que abra un sitio web que explota errores en el WebView. Una vez explotados los hackers pueden tomar el control del dispositivo e instalar software malicioso.Por ejemplo, si utiliza un lector de RSS que se basa en el uso de WebView como una forma de continuación de la historia a partir de un elemento de la lista en un feed RSS, entonces sería posible que un atacante para obtener una historia publicada que lleva a los usuarios a un malicioso sitio. El mini navegador web en el lector RSS podría entonces ser explotado, si es vulnerable.

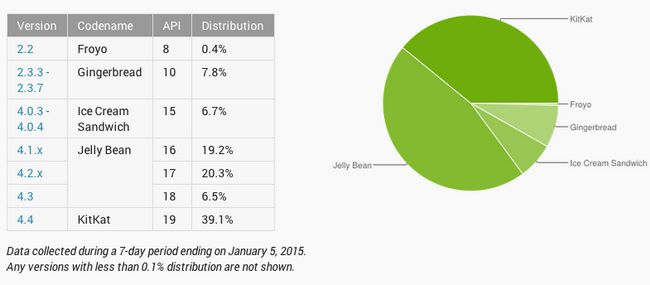

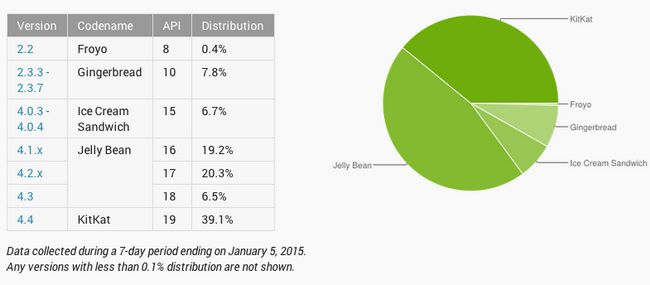

Beardsley hace algunas matemáticas y demuestra que algunos 930 millones de dispositivos Android ya no están recibiendo los parches de seguridad de Google. Todo lo que Beardsley ha escrito son correctos y la amenaza es real. "Sin previo aviso abiertamente cualquiera de los 939 millones afectados, Google ha decidido dejar de empujar a cabo las actualizaciones de seguridad para la herramienta WebView dentro de Android a los de Android 4.3 o más adelante", escribió Thomas Fox-Brewster por Forbes.

Pero la situación no es tan blanco como Beardsley y Fox-Brewster están sugiriendo y negro. Hágase esta pregunta, ¿cuándo fue la última vez que Samsung o HTC o LG ha publicado una actualización para los dispositivos con Android 4.1, 4.2 o 4.3? Obviamente, no estoy en condiciones de hacer un seguimiento de cada actualización empujé a cabo por todas las empresas en el mundo, así que estoy seguro de que habrá algunas excepciones a esto, pero la respuesta es - en raras ocasiones.

Incluso si Google hace continuar el apoyo, serían los dispositivos, incluso conseguirlo?

Así que incluso si Google fija el código fuente de Android 4.3, las posibilidades de que lleguen en un teléfono real son bastante pequeños. Uno de los primeros comentarios sobre el post de Beardsley era por dr.dinosaur que escribió: "Incluso si Google hace continuar el apoyo, serían los dispositivos incluso conseguirlo? Como usted ha mencionado, obtener actualizaciones sobre estos viejos dispositivos no es un proceso fácil ya que tiene que obtener la aprobación por el fabricante, aprobado por el transportista, empujó al propio dispositivo, y descargado e instalado por el usuario ".

Tod reconoce esto con una respuesta de seguimiento, "Todo el negocio de distribución de parches de aguas abajo es un conjunto el otro problema que debe ser abordado. Dicho esto, si los fabricantes de terminales o los transportistas no estaban recogiendo parches generados en Google antes, De alguna manera dudo que van a ser más rápido para recoger a los parches de un tipo en el Internet ... "

Lo que realmente está roto con Android no es si y cuando Google proporciona parches para Android, pero el 'conjunto del negocio de distribución de parches de aguas abajo.'

Y su punto es válido en que los fabricantes de equipos originales son poco probable para recoger parches de seguridad a AOSP que han sido publicados por la gente al azar en Internet. Pero también señala que los fabricantes de teléfonos móviles no estaban recogiendo parches generados en Google de todos modos. Lo que realmente está roto con Android no es si y cuando Google proporciona parches para Android, pero el "conjunto del negocio de distribución de parches de aguas abajo."

Google ha hecho mucho para hacer frente a este problema en los últimos años. En primer lugar, comenzó disociación diversos componentes y servicios de la principal estructura Android y ofreciéndolos como actualizaciones a través de la Play Store. Para Android 5.0 Lollipop, Google también ha desagregar el componente WebView y está ofreciendo eso como una actualización automática de la Play Store. Eso debería detener la situación actual con Android 4.3 que ocurre en el futuro.

Si está utilizando 4.x Android entonces usted debería considerar la instalación de un navegador como Chrome o Firefox hacerte principal del navegador móvil

En segundo lugar, Google cuenta con varios programas como la gama Nexus y Android Uno, que permiten a la gente a comprar teléfonos que reciben las actualizaciones directamente desde Google. El resultado es que el modelo de actualización de aguas abajo está cambiando lentamente. No es perfecto por un largo camino, y mientras que los fabricantes de equipos originales y los transportistas siguen siendo lento en la actualización de los dispositivos a continuación, el potencial de este tipo de problema todavía existe.También vale la pena mencionar que los firmwares alternativos, como CyanogenMod, probablemente recoger las correcciones de Google más rápido que los fabricantes de equipos originales. Así que técnicamente cualquier persona que ejecute CyanogenMod 10.x ya no recibirá actualizaciones de seguridad a menos que un ingeniero no Google parchea el código AOSP o CyanogenMod para las vulnerabilidades conocidas.

Si está utilizando 4.x Android entonces usted debería considerar la instalación de un navegador como Chrome o Firefox para hacer su navegación móvil principal, en lugar de utilizar el navegador incorporado. Esto por lo menos asegurarse de que está protegido de las vulnerabilidades conocidas al navegar por la web, independientemente de lo que los parches están disponibles para su versión de Android. Si utiliza una aplicación que abre un WebView para conectarse a la Internet, entonces usted debería considerar la búsqueda de una alternativa, a menos que la aplicación sólo tiene acceso a algunas direcciones URL codificadas duro limitados.