Cómo proteger su teléfono Android y proteger sus datos

Todo el software tiene vulnerabilidades de seguridad. Es un hecho. Sólo tienes que mirar las actualizaciones de software que son emitidos por las grandes empresas como Microsoft, Adobe, Apple y Google para ver cómo prevalente es este problema de seguridad. Smartphones no son inmunes, no iPhones, no Windows Phone y no Android. Pero hay algunas cosas simples que usted puede hacer que reducirán drásticamente su exposición y ayudar a proteger su teléfono o tableta Android, así como proteger sus datos.

Todo el software tiene vulnerabilidades de seguridad. Es un hecho. Sólo tienes que mirar las actualizaciones de software que son emitidos por las grandes empresas como Microsoft, Adobe, Apple y Google para ver cómo prevalente es este problema de seguridad. Smartphones no son inmunes, no iPhones, no Windows Phone y no Android. Pero hay algunas cosas simples que usted puede hacer que reducirán drásticamente su exposición y ayudar a proteger su teléfono o tableta Android, así como proteger sus datos.

Un informe reciente de Check Point, el fabricante de firewall, estima que millones de € 36 + ha sido robado de las cuentas bancarias corporativas y privadas de Europa por un grupo corriendo una campaña de ataques conocidos como "Eurograbber". La campaña infecta los teléfonos móviles de la víctima con una pieza de malware que podría interceptar mensajes SMS. Cuando la víctima usó su banca en línea fue interceptado el código de autenticación SMS enviados al teléfono. Esto entonces permitió a los atacantes acceder a la cuenta de la víctima.

Cómo proteger su smartphone y protegerse contra el malware no se trata de detener algún virus molesto recibir en su dispositivo, se trata de proteger su dinero, los datos y la privacidad.

Hay varias áreas diferentes en las que se puede mejorar la seguridad de su teléfono incluyendo el acceso físico, protección contra malware y encriptación.

¿Quién tiene acceso a su teléfono?

REGLA # 1 - Nunca deje su teléfono por ahí donde los huéspedes no invitados pueden acceder a él

Antes de ver las cosas como malware y el robo de datos de aplicaciones, la forma más simple de la seguridad es limitar el acceso físico al teléfono. Hay tal vez un montón de ataques remotos sofisticados por ahí, pero si todo lo que necesito hacer es rápidamente recogida su teléfono y acceder a sus correos electrónicos, PayPal, eBay o la cuenta de Amazon, mientras que el pop fuera a tomar un café a continuación, todo el software de seguridad en el mundo ganó ' t le hace ningún bien.

REGLA # 2 - Utilice una pantalla de bloqueo

REGLA # 2 - Utilice una pantalla de bloqueo

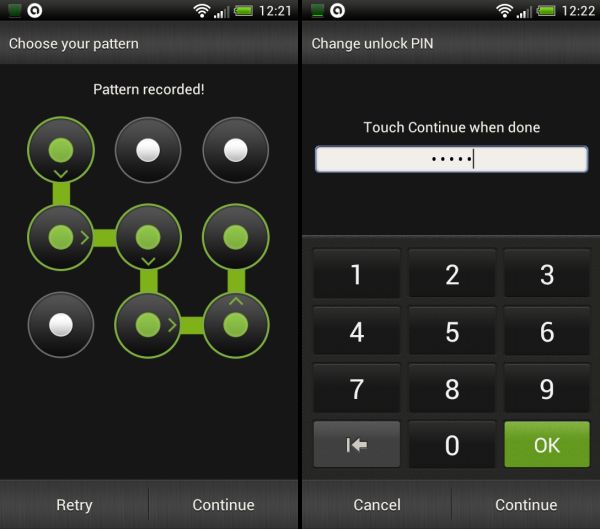

También es esencial el uso de una pantalla de bloqueo. Esto para todos, desde niños pequeños a los fisgones determinados a partir escondidas acceso a su dispositivo. Las versiones de Android modernos tienen toda una gama de opciones de la pantalla de bloqueo, incluyendo patrón de desbloqueo, números PIN y protección con contraseña. Para establecer estos van a Configuración y luego puntee en Seguridad. También puede personalizar la rapidez se aplica automáticamente la cerradura.

REGLA # 3 - Establecer un PIN para proteger las compras en Google Play

También es posible ajustar un PIN para compras en Google Play. Con el PIN cualquier embaucador aspirantes a (o un niño pequeño) no podrán comprar contenido desde la tienda de aplicaciones de Google. Para configurarlo, inicie la aplicación Google Play, vaya a la configuración y después pulse en "Configurar o cambiar el PIN". Después de que el PIN está activada, pulse "Usar PIN para compras" para que solicite el PIN antes de comprar cualquier cosa, desde la tienda.

REGLA # 4 - Instalar una aplicación de localización del teléfono o usar una aplicación de seguridad con un componente anti-robo

Mantener su teléfono cerca y el uso de una pantalla de bloqueo será frustrar fisgones pero el penal determinada simplemente sólo a pie con su teléfono y tratar de extraer los datos más adelante o simplemente limpiar su teléfono y tratar de venderlo. Las primeras horas después de que el teléfono se ha tomado son los más críticos. Para encontrar su teléfono, es importante utilizar un servicio de localización de teléfonos como ¿Dónde está mi Droid o instalar una aplicación de seguridad con la opción anti-robo como avast! Seguridad móvil.

Malware

Malware

REGLA # 5 - No instale aplicaciones de sitios poco fiables de terceros, se adhieren a sitios como Google Play o la AppStore de Amazon

Debido a que Android es tan popular, es normal que se convierta en un objetivo malware. Los autores de malware no pierden el tiempo escribiendo el malware para un sistema operativo para teléfonos que nadie está utilizando. Esto significa que hay un montón de malware para Android por ahí. Pero aquí hay algo, ¿cómo Android propagación de malware? A diferencia de los gusanos que se propagan automáticamente a través de la red o virus que tienden a propagarse a través de unidades flash USB, etc., la mayoría de malware para Android se tiene que instalar manualmente. Ha habido algunas excepciones, pero en general es a usuarios desprevenidos que instalan los propios malware en sus propios teléfonos.

Los autores de malware tienen un montón de trucos sucios para tratar de engañar a las víctimas potenciales en la instalación de su malware. Un método muy común es el de ofrecer una versión gratuita de una aplicación no libre popular con el malware oculto dentro de la aplicación. Greedy usuarios que piensan que están recibiendo una ganga, ya que han logrado ahorrar $ 0.69, pero en realidad están infectando a sus dispositivos con malware. Más del 99% del malware para Android se propaga a través de sitios de aplicaciones de terceros. No los use.

REGLA # 6 - Siempre lea las revisiones de aplicaciones antes de instalarlas

REGLA # 7 - Compruebe los permisos de la aplicación necesita. Juegos en general no necesitan enviar mensajes SMS, etc.

Un pequeño porcentaje de malware se propaga a través de Google Play, pero las aplicaciones en cuestión normalmente sólo sobreviven unas pocas horas en la tienda antes de ser eliminado. Para evitar este tipo de casos raros, siempre es importante leer los comentarios de otros usuarios y siempre verifique los permisos de aplicaciones.

REGLA # 8 - Nunca seguir enlaces en correos electrónicos no solicitados o mensajes de texto para instalar una aplicación

Si los autores de malware no se puede obtener a través de una tercera tienda del partido o de sus aplicaciones son bajado de Google Play, que tienen un truco más, correos electrónicos no solicitados y mensajes de texto pidiéndole que instalar una aplicación. En la campaña "Eurograbber", lo que los atacantes hicieron fue infectar la PC de la víctima con un pedazo de un malware (algo que es mucho más fácil de infectar un teléfono Android) y luego a través de que el malware que engañaron al usuario en la instalación de su "mayor seguridad" aplicación en su teléfono. El malware de PC monitoriza el uso de Internet de la víctima y cuando fueron a un sitio de banca en línea el malware pretendía ser una advertencia de que el banco diciéndoles que instalar una aplicación en su smartphone. Todo fue cuesta abajo desde allí por la pobre víctima.

REGLA # 9 - Utilice un / app anti-malware antivirus

Incluso con la diligencia que es posible que el malware para encontrar su camino a su dispositivo. Por eso es importante que instale un / app anti-malware antivirus. Esta mejores aplicaciones antivirus para Android artículo le ayudará a elegir uno, pero si usted no tiene tiempo ahora mismo y luego ir por Kaspersky Mobile Security (pagado) o avast! Seguridad móvil (gratis).

El enraizamiento

El enraizamiento

REGLA # 10 - No arrancar de raíz el teléfono a menos que sea absolutamente necesario

Algunos de mis colegas aquí en Autoridad de Android están muy interesados en el enraizamiento y puedo entender por qué. El atractivo de ROMs personalizados y la posibilidad de ajustar las diferentes partes del sistema operativo, son parte de lo que hace genial Android. Pero, Android fue diseñado con un modelo de seguridad muy particular que limita lo que una aplicación puede hacer. Por el enraizamiento de un dispositivo de este modelo de seguridad se rompe. Incluso el equipo de CyanogenMod reconocieron que existen usos limitados de root y ninguno que justifiquen el envío el sistema operativo por defecto en garantía. El problema es que hay determinados tipos de malware para Android que eluden los mecanismos de seguridad de Android mediante el acceso a la raíz existente. Con acceso root, el malware puede tener acceso a partes de Android que se supone deben ser protegidos por el sistema de permisos.

Encriptación

Encriptación

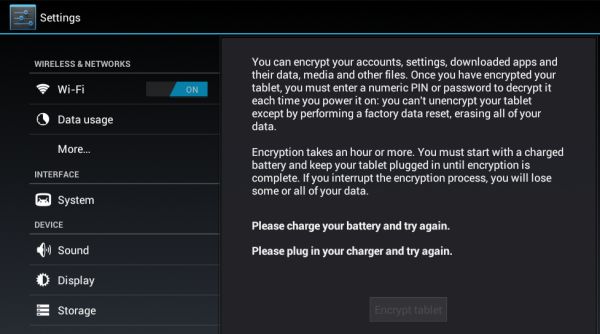

REGLA # 11 - Entonces, si el dispositivo tiene datos valiosos sobre el mismo utilizar el cifrado

Desde Android 3 es posible utilizar el cifrado completo en un teléfono o tableta. Al cifrar su dispositivo todos los datos, incluyendo sus cuentas de Google, los datos de aplicaciones, medios de comunicación y descargar información, etc. convierte en inaccesible sin la contraseña correcta o PIN. Cada vez que arranque el dispositivo, debe introducir el PIN o la contraseña para descifrarlo. Si su dispositivo tiene datos valiosos sobre el mismo que utilizan este cifrado es una necesidad. NASA tuvo recientemente un episodio vergonzoso donde se tomó un ordenador portátil que contenía información de identificación personal de "al menos" 10.000 empleados y contratistas de la NASA. Después del incidente de la NASA decidió que todos los dispositivos que dejan un edificio de la NASA tienen que utilizar el cifrado de disco completo.

REGLA # 12 - Use una VPN en conexiones Wi-Fi sin garantía

Mientras que sobre el tema de cifrado vale la pena recordar que si usted está usando un punto de acceso Wi-Fi sin garantía pública todos los datos que se envíe utilizando http: // (en lugar de https: //) se pueden ver mi cualquier snooper red . En los últimos investigadores de seguridad han demostrado cuán fácil puede ser para robar contraseñas de los sitios de redes sociales populares sólo mediante el uso de un ordenador portátil y esperar a que cerca de un punto de acceso público abierto. Para evitar revelar su contraseña y otros datos, no utilice los puntos calientes Wi-Fi abiertas o utilizar una red privada virtual (VPN) para asegurar su conexión.

Conclusión

Si usted sigue estos doce reglas y no bajar la guardia nunca se debe tener ningún problema de seguridad con malware, ladrones, hackers o cualquier pequeños animales peludos! OK, esa última parte no es verdad, pero el resto es!